- Если адрес вашей почты в этом списке — СРОЧНО поменяйте пароль!

- От Masterweb

- У каждого пятого пользователя интернета украли пароль.

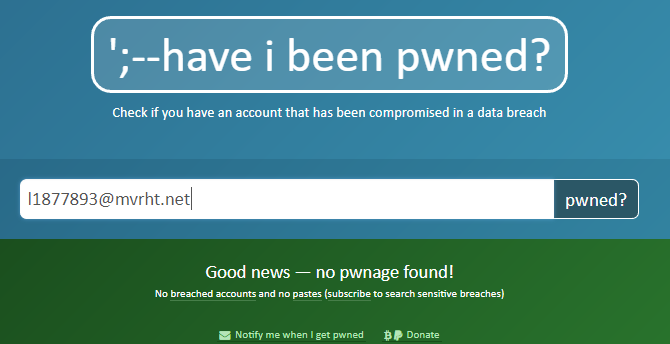

- Вот что нужно сделать немедленно: введите адрес своей почты в поле на сайте haveibeenpwned.com, чтобы проверить, нет ли вашего адреса среди похищенных.

- Если ваша почта под угрозой — результат будет подсвечен красным. Немедленно меняйте пароли!

- Если же ваш е-мейл не упоминается в спамерских базах данных – результат будет подсвечен зеленым.

- The Onliner Spambot: What You Actually Need to Know

- Spammers already have your email address.

- This doesn’t appear to be a major new breach.

- The biggest threat is password reuse – just don’t do it.

- Peace of mind with LastPass

- Спамбот Onliner заспамил 711 миллионов адресов электронной почты

- Спамбот заспамил 711 миллионов адресов электронной почты

- Как проверить, пострадали ли вы от спамбота Onliner

- Onliner Spambot Leverages 711M Email Accounts for Massive Campaigns

- Onliner’s strategy for spam filters

- The ripple effect of data theft

- Trend Micro Solutions

- 711 миллионов адресов электронной почты скомпрометированы Onliner Spambot

- Onliner Spambot Пароль Дамп

- Спамбот Безопасность

Если адрес вашей почты в этом списке — СРОЧНО поменяйте пароль!

От Masterweb

У каждого пятого пользователя интернета украли пароль.

Специалист по безопасности из Парижа, некто Benkow обнаружил единую базу данных, в которой находится 711 миллионов адресов электронной почты, в базе также есть и пароли пользователей, сообщает iflscience.

Вот что нужно сделать немедленно: введите адрес своей почты в поле на сайте haveibeenpwned.com, чтобы проверить, нет ли вашего адреса среди похищенных.

Для этого просто введите адрес вашей почты, и нажмите кнопку «pwned?»

Если ваша почта под угрозой — результат будет подсвечен красным. Немедленно меняйте пароли!

Если же ваш е-мейл не упоминается в спамерских базах данных – результат будет подсвечен зеленым.

Сайт принадлежит известному эксперту по безопасности Трою Ханту, который вторым узнал об этом списке. По его словам, это самая большая единая база, которую он когда-либо загружал на свой сайт.

База была собрана программой под названием Onliner Spambot, ее IP зарегистрирован в Нидерландах.

Пока правоохранительные органы тщетно пытаются закрыть базу, вам обязательно нужно проверить, нет ли там вашего адреса, а тем более пароля.

Если это так, то срочно смените пароль, чтобы не попасть впросак.

Австралийский специалист по интернет-безопасности Трой Хант не первый год занимается изучением программ, ворующих пароли и взламывающих почтовые программы. Он еще и знаменитый разработчик, журналист и программный архитектор компании Microsoft.

Обязательно поделитесь новостью с друзьями, чтобы предостеречь их!

Источник

The Onliner Spambot: What You Actually Need to Know

Please note that this Security Challenge functionality discussed in this post has been updated. For updated information please visit our blog post from 8/5/2020.

We’ve teamed up with our partner PasswordPing to bring you our joint perspective on this event.

You may have caught the headlines about Onliner Spambot, a recently-discovered spam server with more than 711 million email addresses, along with some compromised passwords and server addresses used for sending spam.

Understandably, this discovery is newsworthy because of the massive size of the spam list. In the world of security, large email lists and breaches get large headlines.

When we took a deeper dive, here were our conclusions:

- The vast majority of the list consisted of just email addresses, without passwords.

- For the email addresses on the list that also had password data, the majority looked to be recycled from previous data breaches that have been circulating for some time.

- Good password hygiene can negate the impact of this list.

Should you be worried? Here’s our take:

Spammers already have your email address.

For the vast majority of people whose emails appear on the Onliner Spambot list, it simply means that you were on the distribution list for this particular spam network. Like most other people, you probably receive daily spam in your email inbox already, so this is not really news and in itself is not really a cause for concern.

Now, apart from the more “benign” form of spam, which is just trying to sell you things you don’t want, there is evidence this particular spambot was also being used to distribute malware and conduct phishing attacks. While this is typical for a spam network, it just goes back to being smart about when you open attachments or click on links.

You shouldn’t let these facts create fear just because your email address is found on a new spam list. LastPass takes care not to alert customers unnecessarily and doesn’t believe that an email address exposure alone warrants any action.

To recap:

- Being on a spam distribution list is not itself cause for concern.

- Make sure you don’t click on links or open attachments in unsolicited emails.

- Practice good email hygiene by using a strong unique password and turning on multi-factor authentication.

This doesn’t appear to be a major new breach.

A key point is that Onliner Spambot doesn’t appear to contain a major new leak of user credentials.

The large majority of the email and password combinations found in the data appear to be sourced from past data breaches. This is typical, as hackers and spammers regularly recycle credentials from previous data breaches. In this case, the spambot operators use these lists of previously-breached credentials to attempt to access email accounts for those users. Once they get access to a user’s email account, they can then send yet more spam through that account and try to expand their spam network.

Given that most of the exposed user credentials are recycled from previous breaches and it was a small minority of what was exposed to begin with, we believe the risk to our users is relatively low.

LastPass provides all customers with access to breach alerts for their LastPass account email addresses as well as all the emails stored in the vault as usernames. When matches are found along with a compromised password, notifications are sent to the affected emails, so users can update their passwords.

To recap:

- The passwords were primarily recycled from previously breaches.

- Use the breach alerts built in to the Security Challenge to identify the accounts you need to update the password for.

The biggest threat is password reuse – just don’t do it.

The reason why spammers, like those behind Onliner Spambot, can use a recycled list is they know that most people reuse their passwords. For example, if they take a password exposed on the LinkedIn breach, there is a good chance that a certain percentage will work if they try to access an email account or other online service using the same username and password combination.

The absolute best strategy to ensure you are not at risk is to use a strong and unique password for every site. The good news is, using LastPass makes this easy.

The LastPass Security Challenge audits your password security and identifies weak, reused, old, and vulnerable passwords. The LastPass Password Generator makes it easy to then generate random passwords automatically.

To recap:

- Reused passwords are a leading cause of hacks.

- Use the Security Challenge to identify passwords that need updating.

- Generate random passwords with LastPass, and store them in your vault.

Peace of mind with LastPass

While the Onliner Spambot is remarkable for the number of email addresses it was targeting, it’s not a particularly significant password-related threat.

In summary, for those using LastPass for secure password management, with PasswordPing for breach alerts, we have you covered! If you are cautious about your email security and practice good password hygiene with a password manager, you can sit back and relax in the knowledge that you’re doing online security right.

Источник

Спамбот Onliner заспамил 711 миллионов адресов электронной почты

Москва, 22.12.2021, 12:46:13, редакция FTimes.ru, автор Сергей Кузнецов.

Пользователи по всему миру могут начать изменять свои пароли прямо сейчас, поскольку обнаружен спамбот, который скомпрометировал 711 миллионов учетных записей электронной почты.

Этот, вероятно, самый большой спамбот, который когда-либо видел мир, еще больше подчеркнул проблему кибербезопасности в индустрии высоких технологий.

Спамбот заспамил 711 миллионов адресов электронной почты

Спамбот, получивший название Onliner, был обнаружен Бенкоу, исследователем безопасности в Париже.

Бенкоу наткнулся на общедоступный нидерландский веб-сервер с десятками текстовых файлов. В этих файлах содержится огромное количество адресов почтовых серверов, аккаунтов электронной почты и паролей к ним, используемых спамерами для обхода спам-фильтров почтовых служб.

Кроме того, спам, распространяемый Onliner, вовсе не является безвредным. Спамбот используется для распространения банковского вредоносного ПО, известного как Ursnif, по почтовым ящикам пользователей по всему миру. По словам Бенкоу, Onliner привел к более 100 000 уникальных инфекциям Ursnif, которые крадут данные банка-онлайн, такие как учетные данные для входа в систему и информацию о кредитной карте.

В блоге Бенкоу, подробно рассказывающем о спамботе, он отметил, что отправленные им письма не кажутся чем-то необычным. Однако они содержат изображение размером в пиксель, которое скрыто от невооруженного глаза. После открытия этого письма, изображение отправляет обратно IP-адрес пользователя и информацию, которые сигнализируют, какие цели должны быть атакованы. Затем злоумышленник отправляет другую партию писем, содержащих Ursnif, для идентифицированных жертв.

Как проверить, пострадали ли вы от спамбота Onliner

Как проверить, пострадали ли вы от спамбота Onliner

Обвиненный в спаме нидерландский веб-сайт собрал самый большой набор скомпрометированных учетных записей электронной почты. Следует отметить, что из 711 миллионов учетных записей электронной почты далеко не все связаны с учетными записями реальных людей. Кроме того, часть информации была очищена от ранее обнаруженных утечек. Тем не менее, это не означает, что пользователи должны игнорировать спамбот.

Чтобы проверить, является ли ваша учетная запись электронной почты одной из тех, которая скомпрометирована спамботом Onliner, вы можете найти в поисковике адрес специального веб-сайта и ввести адрес своей электронной почты. Многие люди нашли свою учетную запись среди тех, которыми оперировал Onliner, так что не удивляйтесь, если ваш адрес тоже, возможно, был скомпрометирован.

Пользователи, получившие подтверждение того, что их адрес электронной почты был скомпрометирован, должны немедленно изменить свой пароль.

Источник

Onliner Spambot Leverages 711M Email Accounts for Massive Campaigns

A Paris-based researcher who goes by the pseudonym Benkow has discovered and revealed a massive data set being used in one of the biggest known spam operations. Dozens of text files containing huge batches of email addresses, passwords, and server information were found on an open and accessible web server hosted in the Netherlands. The spambot has been dubbed “Onliner” and is sending out the Ursnif malware, which is primarily a data-stealer that targets account credentials and credit card details.

Onliner’s strategy for spam filters

Since security products are getting better at filtering out spam mail, distributors are always looking for new delivery methods. One such method involves using SMTP credentials to authenticate the spammer, making it seem like the email is legitimate to bypass the filters. The Onliner data has a huge number of SMTP credentials—one of these files has over 140,000 records with email, password, SMTP servers, and ports. This gives the spammers a wide range of servers to send their malicious emails from.

Benkow also shared this massive data set with Troy Hunt, who runs Have I Been Pwned?, a website that helps users check if they have been affected by data breaches. To put the size of the said trove of data in perspective, Hunt says that “it took HIBP 110 data breaches over a period of 2 and a half years to accumulate 711 million addresses”.

Hunt notes that some of the email addresses appear to have been parsed and scraped off the web. Data also appears to have been aggregated from previous breaches. In his post, he shows that a random selection of emails from the Onliner batch was also found in the LinkedIn data breach. Another batch also matched data from a combo list he reported on in May 2017.

The ripple effect of data theft

A stolen email address and password can be used to cause a lot of damage. Stolen account data can be used and reused by cybercriminals, and then sold to someone else to use for other purposes. As criminals continue to find new uses for old data, it only emphasizes the importance of comprehensive security and vigilance. Users should take particular care of their online accounts and also be wary of spam mail.

Many different malware distributors use email as an entry point into the system and network, and since email is practically ubiquitous, users should do whatever they can to protect their email and online accounts. Other effective security solutions include comprehensive spam filters, policy management, and email security mechanisms, which can block malicious payloads.

Trend Micro Solutions

Trend Micro endpoint solutions such as Trend Micro™ Smart Protection Suites and Worry-Free™ Business Security can protect users and businesses from these threats by detecting malicious files, and spammed messages as well as blocking all related malicious URLs. Trend Micro Deep Discovery™ has an email inspection layer that can protect enterprises by detecting malicious attachment and URLs.

Trend Micro™ Hosted Email Security is a no-maintenance cloud solution that delivers continuously updated protection to stop spam, malware, spear phishing, ransomware, and advanced targeted attacks before they reach the network. It protects Microsoft Exchange, Microsoft Office 365, Google Apps, and other hosted and on-premises email solutions.

Trend Micro™ OfficeScan™ with XGen™ endpoint security infuses high-fidelity machine learning with other detection technologies and global threat intelligence for comprehensive protection against advanced malware.

Like it? Add this infographic to your site:

1. Click on the box below. 2. Press Ctrl+A to select all. 3. Press Ctrl+C to copy. 4. Paste the code into your page (Ctrl+V).

Image will appear the same size as you see above.

Источник

711 миллионов адресов электронной почты скомпрометированы Onliner Spambot

Еще один день, еще одно нарушение безопасности. Тем не менее, дамп Onliner Spambot немного отличается от других: он содержит более 700 миллионов адресов электронной почты и паролей. Таким образом, это самая большая утечка на сегодняшний день.

Onliner Spambot Пароль Дамп

Дамп Onliner Spambot — это значительный улов за год, в котором уже произошло несколько массовых утечек данных.

, Эти нарушения, включая River City Media, Verizon, Lynda, Deep Root Analytics, Edmodo и Atlassian HipChat, ничтожны по сравнению с совокупным весом утечки Onliner Spambot.

Onliner Spambot был обнаружен Benkow Mo? U? Q, исследователем безопасности, базирующимся во Франции. Спамбот собрал более 700 миллионов индивидуальных адресов электронной почты, паролей и серверов электронной почты, которые использовались для рассылки спама. Спамбот в основном используется для доставки банковского трояна Ursnif

ничего не подозревающим пользователям. По оценкам Benkow, более 100 000 уникальных систем были заражены по всему миру.

Троян Ursnif крадет данные, такие как учетные данные для входа в систему, банковские данные и данные кредитных карт, пароли и многое другое. Однако то, что отличает Onliner от других спам-ботов, — это сложный способ доставки.

«Стандартный» способ доставки — спам, содержащий файл дроппера

— относительно легко бороться. Спам-фильтры становятся все умнее, а домены, которые отправляют спам, легко помещаются в черный список.

Вместо этого Onliner собрал учетные данные почтового сервера в результате существующих утечек данных, собрав огромный список из 80 миллионов надежных учетных записей для отправки спама. Таким образом, спам, по-видимому, исходит из законной учетной записи электронной почты, избегая спам-фильтров.

«Чтобы рассылать спам, злоумышленнику нужен огромный список учетных данных SMTP. Для этого есть только два варианта: создать его или купить. И это то же самое, что и для IP-адресов: чем больше SMTP-серверов он сможет найти, тем больше он сможет распространить кампанию »

Затем, вместо того, чтобы бомбардировать потенциальных жертв, спамбот отправляет одно электронное письмо, содержащее однопиксельное изображение отпечатка пальца. Когда электронное письмо открыто, пиксельное изображение отправляет обратно важную информацию о пользователе, такую как IP-адрес, сведения о пользовательском агенте и многое другое. Это помогает злоумышленникам знать, на какие компьютеры нужно ориентироваться — особенно в поисках систем Windows, — вместо более общего подхода к распылителю.

Спамбот Безопасность

По словам Троя Ханта, создателя I Iwen Pwned ?, только 27% адресов электронной почты уже существует в базе данных HIBP. Это означает, что около 519 миллионов отдельных комбинаций адресов электронной почты и паролей теперь взломаны. В своем блоге Хант также отметил, что 711 миллионов — это, в основном, все население Европы — серьезное количество скомпрометированных адресов.

Так что ты можешь сделать?

Во-первых, отправляйтесь в PWned? и введите свой адрес электронной почты в строку поиска. Это займет несколько секунд, и вы сразу же обнаружите, что ваш адрес и пароль были скомпрометированы. И это не только для спамбота Onliner. Если ваш адрес утек во время любого другого нарушения данных (содержится в базе данных), вы узнаете.

В случае компрометации необходимо начать процесс сброса для любых служб, использующих этот адрес электронной почты. Важно запомнить как можно больше учетных записей, но я понимаю, что это сложно. Начните с изменения любой связанной с конфиденциальной информацией информации: учетных записей с финансовыми данными, дебетовых и кредитных карт и т. Д.

Затем начните использовать двухфакторную проверку на всех ваших учетных записях и серьезно подумайте об использовании менеджера паролей.

отслеживать и защищать ваши пароли.

Как только ваш адрес и пароль найдутся, они не исчезнут. Но вы можете смягчить потенциальные последствия.

Тебя забили? Вы поняли, что взломано более одного аккаунта? Какой ваш любимый менеджер паролей? Дайте нам знать ваши мысли о нарушениях данных ниже!

Источник

Как проверить, пострадали ли вы от спамбота Onliner

Как проверить, пострадали ли вы от спамбота Onliner