- DoS vs DDoS-атака: отличия и профилактика

- Что такое DoS-атака?

- Особенности DoS-атак

- Немного истории

- Что такое DDoS-атака?

- Особенности DDoS

- А когда была первая DDos-атака?

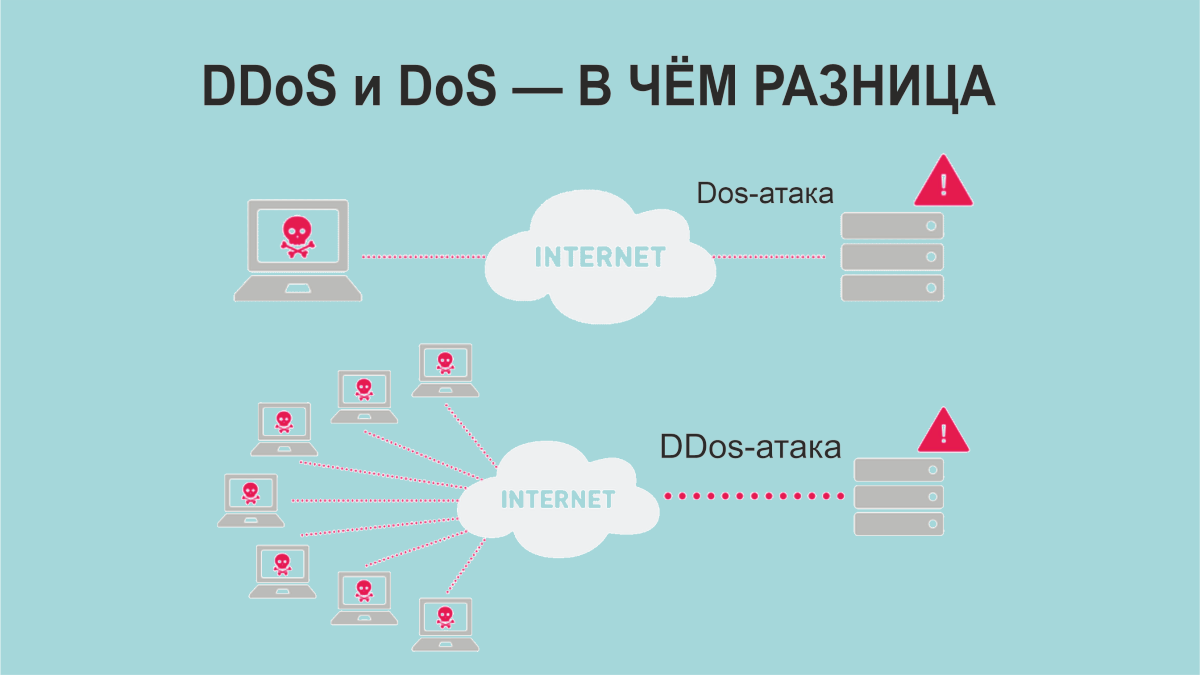

- Делаем вывод, что главные отличая DoS от DDoS.

- Почему DoS и DDoS атаки происходят?

- Примеры крупнейших атак

- Как понять, что на мой сайт напали?

- А есть профилактика против атак?

- DDoS-атака: что такое, как работает и можно ли защититься

- Что такое DDoS

- Причины DDoS-атак

- Кто потенциальные жертвы

- Механизм работы

- Признаки DDoS-атаки

- Классификация типов DDoS-атак

- Протокольное наступление (транспортный уровень)

- Распространённые виды сетевого флуда

- Атаки прикладного уровня (уровень инфраструктуры)

- Виды DDoS-атак прикладного уровня

- Атаки на уровне приложений

- DNS-атаки

- Предотвращение и защита от DDoS-атак

- Способы защиты

- Заключение

DoS vs DDoS-атака: отличия и профилактика

Для хорошей работы любого сайта важно обеспечить надёжное подключение и защитить его от атак и взломов. Ведь хакерские атаки, независимо от их разновидности, приводят к одному — неработоспособности сайта или подмене копией от злоумышленников. Минимизировать ущерб от «искусственных сбоев» получится только тогда, когда администратор сервера поймёт, с какой проблемой он столкнулся.

Сегодня рассказываем подробнее о DoS- и DDoS-атаках.

Что такое DoS-атака?

DoS-атака (Denial of Service) — буквально «отказ в обслуживании». Это тип атаки, в котором мошенники нападают с целью вызвать перегрузку подсистемы сервиса. В этом случае компьютер (или компьютеры) используется для заполнения сервера пакетами TCP и UDP.

Особенности DoS-атак

- Одиночная атака. Отправка вредоносных пакетов производится из одной сети.

- Высокая заметность. Попытки «положить» сайт заметны по содержимому лог-файла.

- Лёгкость подавления. DoS-атаки можно легко предотвратить, заблокировав источник. Это может сделать системный администратор или сетевые фильтры, анализирующие трафик.

Простота координации DoS-атак означает, что они стали одна из самых распространённых угроз кибербезопасности с которыми сталкиваются современные организации. DoS-атаки просты, но были очень эффективны в 90 годы. Сейчас же они преобразовались в DDoS-атаки и могут нанести сокрушительный ущерб компаниям или частным лицам, на которых они направлены. Одной атакой организация может быть выведена из строя на несколько дней или даже недель.

Немного истории

Первая успешная DoS атака состоялась в 1974 году, когда 13-летний школьник Дэвид Деннис вызвал перебои в функционировании терминалов Лаборатории компьютерных вычислений Университета Иллинойса. Он обнаружил особенность, при которой команда EXT приводила к зависанию терминал, если он не имел периферийных устройств. Он написал небольшую программу, посылавшую команду EXT на все доступные машины, и одновременно подвесил 31 терминал.

Что такое DDoS-атака?

DDoS-атака (Distributed Denial of Service) — по сути, это та же DoS-атака, но реализованная с нескольких машин на один целевой хост. Сложность защиты от этого вида нападения зависит от количества машин, с которых осуществляется отправка трафика, поэтому этот тип атаки занимает важное место в арсенале хакеров.

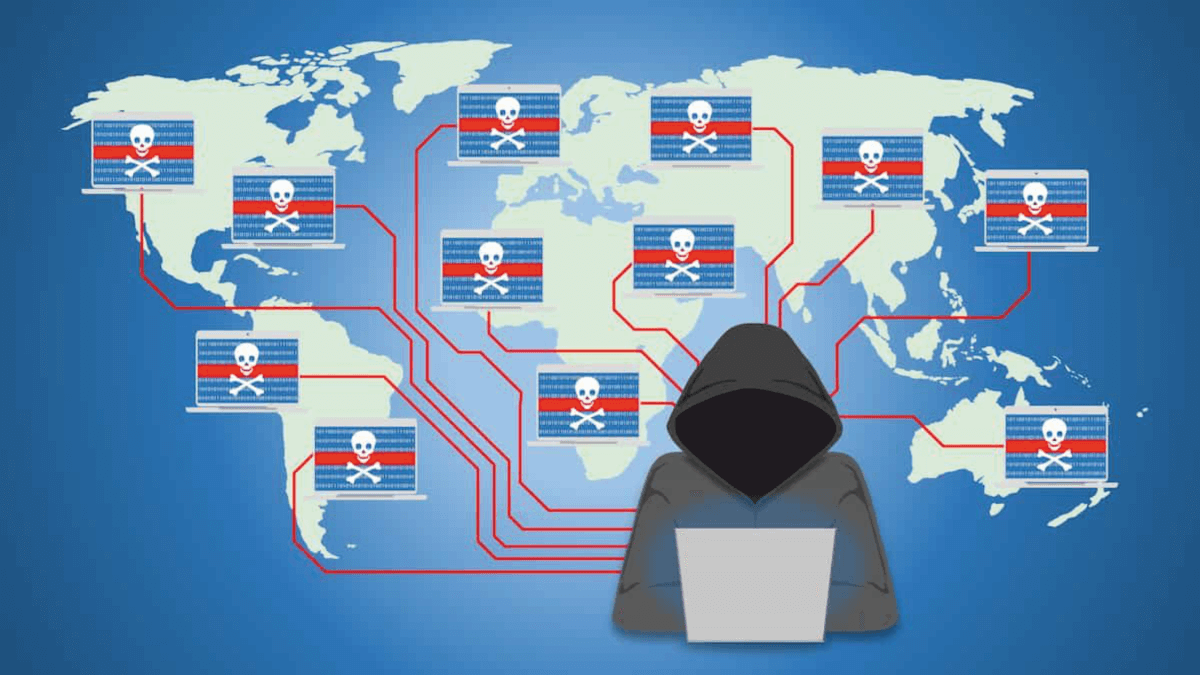

Во время DDoS-атаки возникают большие сложности с обнаружением её источника, так как хакер использует целую сеть связанных между собой машин или ботов. Традиционно атаки ведутся с заражённых вирусами компьютеров обычных пользователей, которые даже не подозревают, что стали невольными соучастниками правонарушения. Но не так давно появился новый способ — проводить атаки с помощью IoT устройств (умные чайники, кофеварки, пылесосы и другая техника). Дело в том, что раз у умных гаджетов есть доступ в интернет, а значит есть и возможность участвовать в DDoS-атаке.

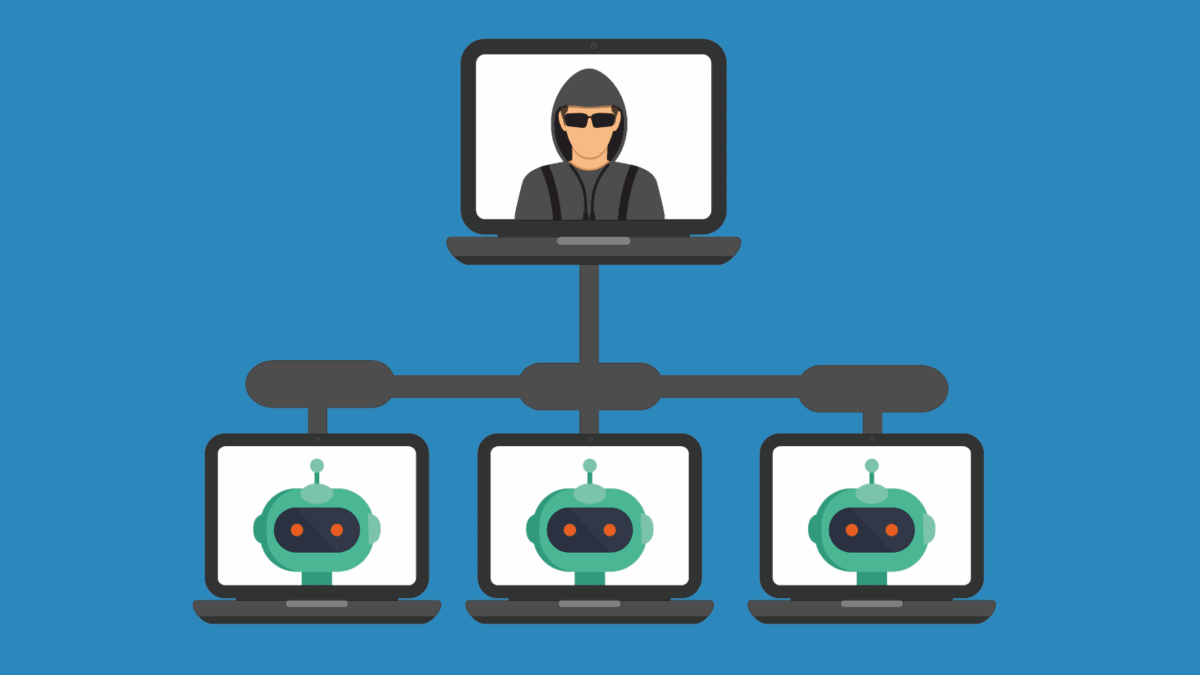

Эти компьютеры и техника образуют ботнет — единую сеть, которой управляет злоумышленник — он же ботмастером, с главного контрольного сервера (C&C). Подобная структура позволяет хакеру координировать атаки одновременно с нескольких системам, численность которых колеблется от десятков до миллионов устройств.

Один из ярких примеров — ботнет Mirai. Именно с его помощью еще в 2016 году была организована масштабная DDoS-атака на серверы Dyn. Аналитики отмечают, что у нового червя теперь куда более широкий арсенал эксплойтов — сейчас он атакует и заражает не только ПК, но и умную технику. Уже в 2019 году Mirai захватил почти 500 000 устройств и повредил сервисы, например, Xbox Live и Spotify и веб-сайты, такие как BBC и Github.

Особенности DDoS

- Многопоточная атака. Благодаря возможности организовать атаку на ресурс с нескольких хостов шансы «положить» сервер намного выше, чем у нападения методом DoS. Если в подчинении злоумышленника сотни, тысячи, а то и миллионы ботов на разных хостах, то атаку не выдержат даже самые мощные и защищённые системы.

- Скрытность. Вредоносный трафик с нескольких хостов выглядит «живым» для защитных фильтров и администраторов, что усложняет обнаружение DDoS. Но, если сохранять бдительность и следовать рекомендациям, что мы дадим в конце статьи, обнаружить атаку всё же можно.

- Сложность подавления. Остановить мощную DDoS-атаку крайне сложно. Трудности может вызвать не только подавление уже начавшегося нападения, но и обнаружение самого факта атаки. Дело в том, что для остановки DoS-атаки админу достаточно забанить всего один IP-адрес. Если же говорить о DDoS, то речь может идти о +100500 IP-адресах, с которыми тяжело оперативно справиться.

А когда была первая DDos-атака?

22 июля 1999 года сервер Университета Миннесоты перестал отвечать. Админы проанализировали сетевой трафик и поняли, что университетский сервер находится под атакой, с какой ещё никому не доводилось сталкиваться. Так началась эра DDoS.

Делаем вывод, что главные отличая DoS от DDoS.

. проявляются в способе технической реализации. DoS-атаки исходят исключительно из одного источника, тогда как DDoS-атаки проводятся с двух и более хостов. Обнаружить многопоточное нападение методом DDoS значительно сложнее, потому что запросы выглядят «живыми» и вызывают меньше подозрений у админа. При этом DDoS-атаки дают возможность хакеру отправлять большие объёмы трафика в целевую сеть.

Можно сказать, что все DDoS = DoS, но не все DoS = DDoS ;).

Почему DoS и DDoS атаки происходят?

Атакам подвергаются корпоративные сервера предприятий и веб-сайты, значительно реже — личные компьютеры физических лиц. Цель подобных акций, как правило, одна — нанести атакуемому экономический вред и остаться при этом в тени. В отдельных случаях DoS и DDoS атаки являются одним из этапов взлома сервера и направлены на кражу или уничтожение информации. По сути, жертвой злоумышленников может стать предприятие или сайт, принадлежащие кому угодно.

Существует огромное количество причин, из-за которых злоумышленники приводят бизнес в автономный режим. Например:

- Вымогательство — одна из распространённых причин для атаки. После успешной попытки взлома злоумышленники потребуют выкуп, чтобы остановить атаку и вернуть сайт в оперативный режим. Но, конечно же, отдавать деньги хакерам не стоит — нет никакой гарантии, что работа вашего сайта будет восстановлена.

- Недобросовестная конкуренция. Отключив корпоративную сеть, конкуренты пытаются украсть ваших клиентов у вас.

- Развлечение — молодые программисты запускают атаки ради хвастовства перед друзьями, знакомыми, коллегами.

- Неприязнь личного, политического характера. Здесь мотивом становится либо несогласие с политикой компании.

- Также нельзя исключать личную неприязнь недовольных сотрудников, которые уволились или ещё продолжают работать, но уже готовы пакостить своему работодателю.

Примеры крупнейших атак

Впервые серьезное нападение произошло в 2000 году. Жертвами стали серверы и сайты eBay, Amazon, CNN и Yahoo. Виновником стала самописная программа, созданная 16-летним хакером-энтузиастом. Вредоносный алгоритм под названием Sinkhole зафлудил машины жертв и обрушил их.

В 2013 году в результате конфликта между голландским хостинг-провайдером Cyberbunker и Spamhaus (организация занимается составлением списков спамеров) первые начали атаку на последних. Первый удар на себя приняла CDN CloudFlare, далее вредоносный трафик переключился на её провайдеров. Нагрузка на канал составила 300 Гбит/с.

Ещё один пример — DDoS-атака на Dyn (провайдера доменов), которая произошла произошла в октябре 2016 года. Мы уже упоминали эту атаку, когда рассказывали про ботнет Mirai. Её мощность составила один терабит в секунду, а, по некоторым сведениям, могла достигнуть и 1,5 терабит в секунду — очередной «рекорд» для данной индустрии. Из-за настолько серьёзного напора сервисы Dyn были отключены — вместе с этим упал целый ряд известных сайтов, среди которых GitHub, HBO, Twitter, Reddit, PayPal, Netflix и Airbnb.

Как понять, что на мой сайт напали?

Если злоумышленнику удалось достичь цели и «положить» сервер, не заметить атаку — невозможно. Но, есть некоторые «звоночки», благодаря которым сисадмин сможет понять, что сайт в опасности. Например:

- Неестественное поведение серверных приложений или операционной системы (зависание, завершение работы с ошибками и так далее).

- Резкий рост нагрузки на процессор, оперативную память и накопитель по сравнению с исходным уровнем.

- Увеличение объёма трафика на один или несколько портов.

- Многократные обращения клиентов к одним и тем же ресурсам. Это может быть открытие одной страницы сайта или скачивание одного и того же файла.

- Анализ логов сервера, брандмауэра и сетевых устройств показывает большое количество однообразных запросов с различных адресов, часто направленных на конкретный порт или сервис. Особенно если сайт ориентирован на узкую аудиторию (например, русскоязычную), а запросы идут со всего мира.

А есть профилактика против атак?

К сожалению, универсального способа борьбы с мошенниками нет. Но, если выполнять рекомендации и сохранять бдительность, вы сможете обезопасить себя.

Например, наиболее эффективный способ защиты от DDoS атак на сайт — это фильтрация подозрительной сетевой активности на уровне хостинг или интернет-провайдера. Причём выполняться это может как средствами сетевых маршрутизаторов, так и с помощью специального оборудования.

Вести контроль версий ПО и сетевых служб — необходимо своевременно обновлять программное обеспечение сетевых служб.

Тщательно выбирать хостинг-провайдера. Выбирайте поставщика, дающего гарантии защиты от всех современных угроз. Например, в REG.RU защита от DDoS подключается к услугам хостинга (Shared Hosting), виртуальных серверов (VPS) и выделенных физических серверов (Dedicated) автоматически для всех пользователей.

Используйте брандмауэр приложений и автоматизируйте проверку сетевого трафика и валидации запросов к портам и службам сервера.

Распределяйте трафик с помощью CDN, чтобы ускорить обработку трафика и запросов за счёт распределённого хранения контента.

Не забывайте про балансировщик нагрузки — при подозрительно нагрузке программа определяет самый незагруженный сервер и отправляет клиента на него.

Плюс желательно иметь чёткий план действий на случай краха сайта. В него могут входить мероприятия по оперативному подключению другого сервера, перенастройке DNS-хостов и так далее.

И, конечно же, сохраняйте бдительность.

Надеемся, что наш пост поможет защитить вашу инфраструктуру от атак. Мы всегда готовы поделиться полезным опытом!

Источник

DDoS-атака: что такое, как работает и можно ли защититься

Распределенные атаки типа «отказ в обслуживании» или сокращенно DDoS, стали распространенным явлением и серьезной головной болью для владельцев интернет-ресурсов по всему миру. Именно поэтому, защита от DDoS-атак на сайт является сегодня не дополнительной опцией, а обязательным условием для тех, кто хочет избежать простоя, огромных убытков и испорченной репутации.

Рассказываем подробнее, что это за недуг и как от него защититься.

Что такое DDoS

Distributed Denial of Service или «Распределенный отказ от обслуживания» — нападение на информационную систему для того, чтобы та не имела возможности обрабатывать пользовательские запросы. Простыми словами, DDoS заключается в подавлении веб-ресурса или сервера трафиком из огромного количества источников, что делает его недоступным. Часто такое нападение проводится, чтобы спровоцировать перебои в работе сетевых ресурсов в крупной фирме или государственной организации

DDoS-атака похожа на другую распространённую веб-угрозу — «Отказ в обслуживании» (Denial of Service, DoS). Единственное различие в том, что обычное распределенное нападение идет из одной точки, а DDos-атака более масштабна и идет из разных источников.

Основная цель DDoS-атаки — сделать веб-площадку недоступной для посетителей, заблокировав её работу. Но бывают случаи, когда подобные нападения производятся для того, чтобы отвлечь внимание от других вредных воздействий. DDoS-атака может, например, проводиться при взломе системы безопасности с целью завладеть базой данных организации.

DDoS-атаки появились в поле общественного внимания в 1999 году, когда произошла серия нападений на сайты крупных компаний (Yahoo, eBay, Amazon, CNN). С тех пор, этот вид кибер-преступности развился в угрозу глобального масштаба. По данным специалистов, за последние годы их частота возросла в 2,5 раза, а предельная мощность стала превышать 1 Тбит/сек. Жертвой DDoS-атаки хотя бы раз становилась каждая шестая российская компания. К 2020 году их общее число достигнет 17 миллионов.

Виртуальный хостинг от Eternalhost — хостинг-площадка с круглосуточной защитой от самых изощрённых DDoS-атак.

Причины DDoS-атак

- Личная неприязнь. Она нередко подталкивает злоумышленников на то, чтобы атаковать корпорации или правительственные компании. Например, в 1999 году было совершено нападение на веб-узлы ФБР, вследствие чего они вышли из строя на несколько недель. Случилось это из-за того, что ФБР начало масштабный рейд на хакеров.

- Политический протест. Обычно такие атаки проводят хактивисты — IT-специалисты с радикальными взглядами на гражданский протест. Известный пример — серия кибер-атак на эстонские государственные учреждения в 2007 году. Их вероятной причиной послужила возможность сноса Памятника Воину-освободителю в Таллине.

- Развлечение. Сегодня все большее количество людей увлекаются DDoS и желают попробовать свои силы. Новички-хакеры нередко устраивают нападения, чтобы развлечься.

- Вымогательство и шантаж. Перед тем, как запускать атаку, хакер связывается с владельцем ресурса и требует выкуп.

- Конкуренция. DDoS-атаки могут быть заказаны от недобросовестной компании с целью повлиять на своих конкурентов.

Кто потенциальные жертвы

DDoS могут разрушить сайты любого масштаба, начиная от обычных блогов и заканчивая крупнейшими корпорациями, банками и другими финансовыми учреждениями.

Согласно исследованиям, проведенным «Лабораторией Касперского», нападение может стоить фирме до 1,6 млн долларов. Это серьезный урон, ведь атакованный веб-ресурс на какое-то время не может обслуживании, из-за чего происходит простой.

Чаще всего от DDoS-атак страдают сайты и сервера:

- крупных компаний и государственных учреждений;

- финансовых учреждений (банков, управляющих компаний);

- купонных сервисов;

- медицинских учреждений;

- платежных систем;

- СМИ и информационных агрегаторов;

- интернет-магазинов и предприятий электронной коммерции;

- онлайн-игр и игровых сервисов;

- бирж криптовалюты.

Не так давно к печальному списку частых жертв DDoS-атак добавилось и подключённое к интернету оборудование, получившее общее название «интернет вещей» (Internet of Things, IoT). Самую большую динамику роста на этом направлении показывают кибер-нападения с целью нарушить работу онлайн-касс больших магазинов или торговых центров.

Механизм работы

Все веб-серверы имеют свои ограничения по числу запросов, которые они могут обрабатывать одновременно. Кроме этого, предусмотрен предел для пропускной способности канала, соединяющего Сеть и сервер. Чтобы обойти эти ограничения, ззлоумышленники создают компьютерную сеть с вредоносным программным обеспечением, называемую «ботнет» или «зомби-сеть».

Для создания ботнета кибер-преступники распространяют троян через e-mail рассылки, социальные сети или сайты. Компьютеры, входящие в ботнет не имеют физической связи между собой. Их объединяет только «служение» целям хозяина-хакера.

В ходе DDoS-атаки хакер отправляет команды «зараженным» компьютерам-зомби, а те начинают наступление. Ботнеты генерируют огромный объем трафика, способный перегрузить любую систему. Основными «объектами» для DDoS обычно становится пропускной канал сервера, DNS-сервер, а также само интернет-соединение.

Признаки DDoS-атаки

Когда действия злоумышленников достигают своей цели, это моментально можно определить по сбоям в работе сервера или размещённого там ресурса. Но есть ряд косвенных признаков, по которым о DDoS-атаке можно узнать ещё в самом её начале.

- Серверное ПО и ОС начинают часто и явно сбоить — зависать, некорректно завершать работу и т. д.

- Резко возросшая нагрузка нааппаратные мощности сервера, резко отличающаяся от среднедневных показателей.

- Стремительное увеличение входящеготрафика в одном или ряде портов.

- Многократно дублированные однотипные действия клиентов на одном ресурсе (переход на сайт, закачка файла).

- При анализе логов (журналов действий пользователей) сервера, брандмауэра или сетевых устройств выявлено много запросов одного типа из разных источников к одному порту или сервису. Следует особо насторожиться, если аудитория запросов резко отличается от целевой для сайта или сервиса.

Классификация типов DDoS-атак

Протокольное наступление (транспортный уровень)

DDoS-атака направлена на сетевой уровень сервера или веб-ресурса, поэтому её часто называют атакой сетевого уровня или транспортного уровня. Её цель— привести к перегрузке табличного пространства на межсетевом экране со встроенным журналом безопасности (брандмауэре), в центральной сети или в системе, балансирующей нагрузку.

Самый распространённый метод DDoS на транспортном уровне — сетевой флуд, создание огромного потока запросов-пустышек на разных уровнях, с которыми физически не может справится принимающий узел.

Обычно сетевая служба применяет правило FIFO, согласно которому компьютер не переходит к обслуживанию второго запроса, пока не обработает первый. Но при атаке количество запросов настолько возрастает, что устройству недостает ресурсов для того, чтобы завершить работу с первым запросом. В итоге, флуд максимально насыщает полосу пропускания и наглухо забивает все каналы связи.

Распространённые виды сетевого флуда

- HTTP-флуд — на атакуемый сервер отправляется масса обычных или шифрованных HTTP-сообщений, забивающих узлы связи.

- ICMP-флуд — ботнет злоумышленника перегружает хост-машину жертвы служебными запросами, на которые она обязана давать эхо-ответы. Частный пример такого типа атак — Ping-флуд или Smurf-атака, когда каналы связи заполняются ping-запросами, использующимися для проверки доступности сетевого узла. Именно из-за угрозы ICMP-флуда системные администраторы зачастую целиком блокируют возможность делать ICMP-запросы с помощью фаервола.

- SYN-флуд — атака воздействует на один из базовых механизмов действия протокола TCP, известного как принцип «тройного рукопожатия» (алгоритм «запрос-ответ»: SYN пакет — SYN-ACK пакет — ACK пакет). Жертву заваливают валом фальшивых SYN-запросов без ответа. Канал пользователя забивается очередью TCP-подключений от исходящих соединений, ожидающих ответного ACK пакета.

- UDP-флуд — случайные порты хост-машины жертвы заваливаются пакетами по протоколу UDP, ответы на которые перегружает сетевые ресурсы. Разновидность UDP-флуда, направленная на DNS-сервер, называется DNS-флуд.

- MAC-флуд — целью являются сетевое оборудование, порты которого забиваются потоками «пустых» пакетов с разными MAC-адресами. Для защиты от подобного вида DdoS-атак на сетевых коммутаторах настраивают проверку валидности и фильтрацию MAC-адресов.

Атаки прикладного уровня (уровень инфраструктуры)

Эта разновидность используется, когда необходимо захватить или вывести из строя аппаратные ресурсы. Целью «рейдеров» может быть, как физическая, так и оперативная память или процессорное время.

Перегружать пропускной канал не обязательно. Достаточно только привести процессор жертвы к перегрузке или, другими словами, занять весь объем процессного времени.

Виды DDoS-атак прикладного уровня

- Отправка «тяжелых»пакетов, поступающие непосредственно к процессору. Устройство не может осилить сложные вычисления и начинает давать сбой, тем самым отключая посетителям доступ к сайту.

- С помощью скрипта сервер наполняется «мусорным» содержимым — лог-файлами, «пользовательскими комментариями» и т.д. Если системный администратор не установил лимит на сервере, то хакер может создать огромные пакеты файлов, которые приведут к заполнению всего жесткого диска.

- Проблемы с системой квотирования. Некоторые серверы используют для связи с внешними программами CGI-интерфейс (Common Gateway Interface, «общий интерфейс шлюза»). При получении доступа к CGI злоумышленник может написать свой скрипт, который станет использовать часть ресурсов, например — процессорное время, в его интересах.

- Неполная проверка данных посетителя. Это также приводит к продолжительному или даже бесконечному использованию ресурсов процессора вплоть до их истощения.

- Атака второго рода. Оно вызывает ложное срабатывание сигнала в системе защиты, что может автоматически закрыть ресурс от внешнего мира.

Атаки на уровне приложений

DDoS-атака уровня приложений использует упущения при создании программного кода, которая создаёт уязвимость ПО для внешнего воздействия. К данному виду можно отнести такую распространённую атаку, как «Пинг смерти» (Ping of death) — массовая отправка компьютеру жертвы ICMP-пакетов большей длины, вызывающих переполнение буфера.

Но профессиональные хакеры редко прибегают к такому простейшему методу, как перегрузка пропускных каналов. Для атаки сложных систем крупных компаний, они стараются полностью разобраться в системной структуре сервера и написать эксплойт — программу, цепочку команд или часть программного кода, учитывающие уязвимость ПО жертвы и применяющиеся для наступления на компьютер.

DNS-атаки

- Первая группа направлена на уязвимости вПО DNS-серверов. К ним относятся такие распространённые виды кибер-преступлений, как Zero–day attack («Атака нулевого дня») и Fast Flux DNS («Быстрый поток»).

Один из самых распространённых типов DNS-атак называется DNS–Spoofing («DNS-спуфинг»). В ходе неё злоумышленники заменяют IP-адрес в кеше сервера, перенаправляя пользователя на подставную страничку. При переходе преступник получает доступ к персональным данным юзера и может использовать их в своих интересах. Например, в 2009 году из-за подмены DNS-записи пользователи не могли зайти в Twitter в течение часа. Такое нападение имело политический характер. Злоумышленники установили на главной странице социальной сети предостережения хакеров из Ирана, связанные с американской агрессией - Вторая группа — это DdoS-атаки, которые приводят к неработоспособности DNS-серверов. В случае их выхода из строя пользователь не сможет зайти на нужную страницу, так как браузер не найдет IP-адрес, присущий конкретному сайту.

Предотвращение и защита от DDoS-атак

Согласно данным Corero Network Security, более ⅔ всех компаний в мире ежемесячно подвергаются атакам «отказа в доступе». Причём их число доходит до 10 миллионов в год и имеет постоянную тенденцию к росту.

Владельцам сайтов, не предусмотревших защиту сервера от DDoS-атак, могут не только понести огромные убытками, но и снижением доверия клиентов, а также конкурентоспособности на рынке.

Самый эффективный способ защиты от DDoS-атак — фильтры, устанавливаемые провайдером на интернет-каналы с большой пропускной способностью. Они проводят последовательный анализ всего трафика и выявляют подозрительную сетевую активность или ошибки. Фильтры могут устанавливаться, как на уровне маршрутизаторов, так и с помощью специальных аппаратных устройств.

Способы защиты

- Еще на этапе написания программного обеспечения необходимо задуматься о безопасности сайта. Тщательно проверяйте ПО на наличие ошибок и уязвимостей.

- Регулярно обновляйте ПО, а также предусмотрите возможность вернуться к старой версии при возникновении проблем.

- Следите за ограничением доступа. Службы, связанные с администрированием, должны полностью закрываться от стороннего доступа. Защищайте администраторский аккаунт сложными паролями и почаще их меняйте. Своевременно удаляйте аккаунты сотрудников, которые уволились.

- Доступ к интерфейсу администратора должен проводиться исключительно из внутренней сети или посредством VPN.

- Сканируйте систему на наличие уязвимостей. Наиболее опасные варианты уязвимостей регулярно публикует авторитетный рейтинг OWASP Top 10.

- Применяйте брандмауэр для приложений — WAF (Web Application Firewall). Он просматривает переданный трафик и следит за легитимностью запросов.

- ИспользуйтеCDN (Content Delivery Network). Это сеть по доставке контента, функционирующая с помощью распределенной сети. Трафик сортируется по нескольким серверам, что снижает задержку при доступе посетителей.

- Контролируйте входящий трафик с помощью списков контроля доступа (ACL), где будут указан список лиц, имеющих доступ к объекту (программе, процессу или файлу), а также их роли.

- Можно блокировать трафик, которых исходит от атакующих устройств. Делается это двумя методами: применение межсетевых экранов или списков ACL. В первом случае блокируется конкретный поток, но при этом экраны не могут отделить «положительный» трафик от «отрицательного». А во втором — фильтруются второстепенные протоколы. Поэтому он не принесет пользы, если хакер применяет первостепенные запросы.

- Чтобы защититься от DNS-спуфинга, нужно периодически очищать кеш DNS.

- Использовать защиту от спам-ботов — капча (captcha), «человечные» временные рамки на заполнение форм, reCaptcha (галочка «Я не робот») и т. д.

- Обратная атака. Весь вредоносный трафик перенаправляется на злоумышленника. Он поможет не только отразить нападение, но и разрушить сервер атакующего.

- Размещение ресурсов на нескольких независимых серверах. При выходе одного сервера из строя, оставшиеся обеспечат работоспособность.

- Использование проверенных аппаратных средств защиты от DDoS-атак. Например, Impletec iCore или DefensePro.

- Выбирать хостинг-провайдера, сотрудничающего с надёжным поставщиком услуг кибербезопасности. Среди критериев надёжности специалисты выделяют: наличие гарантий качества, обеспечение защиты от максимально полного спектра угроз, круглосуточная техподдержка, транспарентность (доступ клиента к статистике и аналитике), а также отсутствие тарификации вредоносного трафика.

Заключение

В этой статье мы рассмотрели, что значит DDoS-атака и как защитить свой сайт от нападений. Важно помнить, что подобные вредоносные действия могут вывести из строя даже самые безопасные и крупнейшие веб-ресурсы. Это повлечет за собой серьезные последствия в виде огромных убытков и потери клиентов. Именно поэтому, обезопасить свой ресурс от DDoS-атак — актуальная задача для всех коммерческих структур и государственных учреждений.

Хотите профессиональный уровень защиты от DDoS-атак — выбирайте VDS от Eternalhost! Постоянный мониторинг и круглосуточная техподдержка.

Источник